您现在的位置是:Thời sự >>正文

Soi kèo phạt góc Celta Vigo vs Las Palmas, 2h00 ngày 1/4

Thời sự8644人已围观

简介 Chiểu Sương - 31/03/2025 00:53 Kèo phạt góc ...

Tags:

相关文章

Nhận định, soi kèo Ararat

Thời sự

Hư Vân - 01/04/2025 04:35 Nhận định bóng đá g ...

【Thời sự】

阅读更多Cảnh báo hình thức lừa đảo trực tuyến nhắm vào người dùng iPhone, iPad

Thời sự chỉ ra rằng, trên không gian mạng Việt Nam và thế giới những ngày qua, cùng với những thủ đoạn ‘biến tướng’ của lừa đảo mạo danh, lừa đảo bằng ứng dụng di động, các đối tượng cũng gia tăng mạnh việc sử dụng hình thức lừa đảo, chiếm đoạt tài sản qua quét mã QR. Dưới đây là 5 hình thức lừa đảo trực tuyến nổi bật trên không gian mạng trong 7 ngày vừa qua:</p><p><strong>Chiêu lừa đảo mới: Treo thẻ ‘lạ’ chứa mã QR trên xe, cửa nhà</strong></p><p>Tại TP.HCM, Sóc Trăng, Hà Nội thời gian gần đây đã xuất hiện các thẻ ‘lạ’ màu vàng có ghi số ở mặt trước cùng nhiều thông tin hướng dẫn kèm số thẻ, mật khẩu, mã QR được in ở mặt sau.</p><p>Nhận định việc sử dụng thẻ ‘lạ’ chứa mã QR treo trên xe, cửa nhà để lừa người dân là thủ đoạn lừa đảo mới, chuyên gia Cục An toàn thông tin phân tích: Nếu vô tình quét mã QR trên thẻ, điện thoại của người dân có thể bị chiếm quyền điều khiển. Khi đó, đối tượng lừa đảo sẽ dễ dàng chiếm đoạt tiền trong tài khoản ngân hàng, sử dụng hình ảnh có trong điện thoại, lấy các thông tin cá nhân, tài khoản mạng xã hội...</p><figure class=)

Để phòng tránh lừa đảo sử dụng mã QR, trong đó có thủ đoạn lừa đảo mới kể trên, Cục An toàn thông tin khuyến cáo người dân cẩn trọng khi quét QR Code, chỉ thực hiện bước chuyển tiền trực tuyến sau khi đã xác minh kỹ thông tin giao dịch.

Khi quét mã QR dẫn tới đường link lạ, người dân cần kiểm tra kỹ có bắt đầu với ‘https’ và tên miền hay không, mới quyết định thực hiện các thao tác tiếp theo. Đồng thời, cần kiểm tra kỹ nội dung trang website mà mã QR đưa tới; không cung cấp các thông tin cá nhân; áp dụng xác thực 2 yếu tố và sử dụng các phương thức bảo vệ khác cho các tài khoản.

Lừa tuyển người mẫu, cầu thủ nhí và người đại diện thương hiệu

Thời gian qua, lợi dụng các sự kiện lớn sắp diễn ra hoặc thời gian nghỉ lễ của trẻ em, các đối tượng lừa đảo đã tạo lập các trang mạng xã hội đăng thông tin tuyển người mẫu, ca sĩ, cầu thủ nhí hoặc tuyển đại diện cho các thương hiệu lớn nhằm chiếm đoạt tài sản của người dân.

Cụ thể, sau khi người dân đăng ký tham gia, các đối tượng hướng dẫn nạn nhân vào website của chương trình để làm nhiệm vụ tăng tương tác, tăng lượt bình chọn, sau đó yêu cầu chuyển tiền để hoàn thành nhiệm vụ. Cùng với đó, người dân được mời vào các group kín trên mạng xã hội, trong đó có nhiều tài khoản ‘vào vai’ các phụ huynh khác để thúc giục nạn nhân chuyển tiền hoàn thành nhiệm vụ.

Khuyến nghị người dân tìm hiểu kỹ về đơn vị tổ chức các chương trình trước khi lựa chọn tham gia, Cục An toàn thông tin lưu ý, chỉ nên chọn các công ty, trung tâm uy tín sau khi đã kiểm tra, xác thực chính xác thông tin. Người dân không nên cung cấp thông tin cá nhân của bản thân và người thân trên các website, mạng xã hội khi chưa xác định chính xác mức độ uy tín; không thực hiện các giao dịch chuyển tiền để làm nhiệm vụ online.

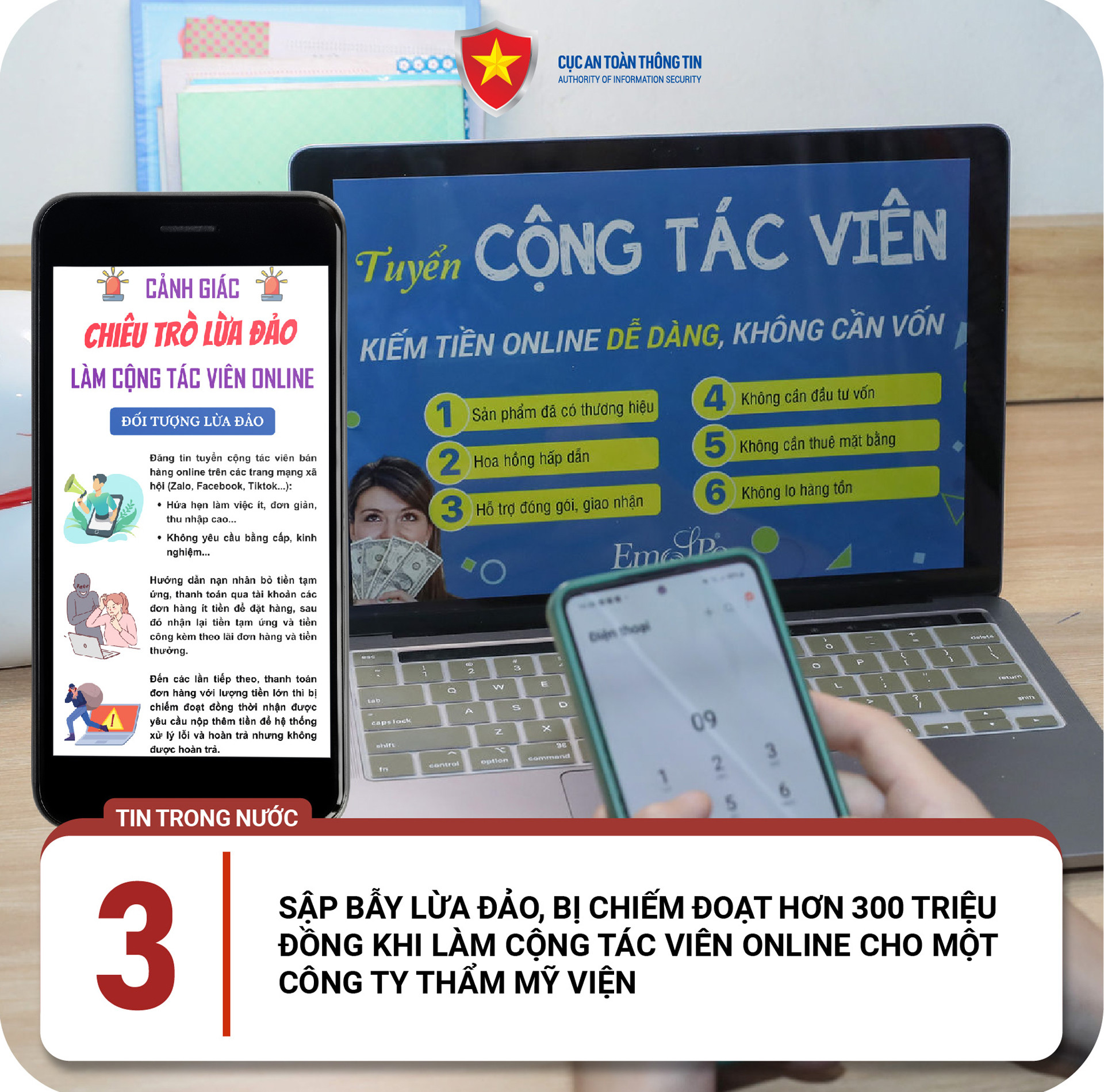

Tái diễn ‘bẫy lừa đảo’ tuyển cộng tác viên online

Lừa đảo ‘Việc nhẹ, lương cao’, ‘Tuyển cộng tác viên online’ là thủ đoạn lừa đảo đã được các đối tượng sử dụng nhiều và cơ quan chức năng cũng thường xuyên cảnh báo rộng rãi tới người dân. Tuy vậy, hiện nay vẫn còn nhiều người vẫn mất cảnh giác, ‘sập bẫy’ chiêu trò lừa đảo cũ này.

Tuần vừa qua, một phụ nữ quê ở Thanh Hóa, tạm trú tại quận Đống Đa (Hà Nội) đã báo Công an việc bị lừa mất tiền khi làm cộng tác viên online cho một công ty thẩm mỹ viện. Cụ thể, sau khi nhận được đường link làm nhiệm vụ với hứa hẹn được hưởng hoa hồng cao, người phụ nữ này đã chuyển 330 triệu đồng nhưng không rút được tiền sau khi hoàn thành nhiệm vụ.

Qua vụ việc trên, Cục An toàn thông tin đề nghị người dân nâng cao cảnh giác hơn nữa, đồng thời tích cực tuyên truyền đến người thân, bạn bè về các thủ đoạn lừa đảo. Trước khi quyết định làm cộng tác viên thanh toán đơn hàng cho các công ty, doanh nghiệp, đơn vị cung ứng hàng hóa, người dân cần kiểm tra kỹ thông tin về hàng hóa và đơn vị cung cấp. Nếu phát hiện ra trường hợp lừa đảo, người dân cần báo ngay cho cơ quan công an để nhanh chóng xác minh, ngăn chặn và xử lý các đối tượng vi phạm.

Mạo danh Apple để đánh cắp dữ liệu cá nhân

Theo Cục An toàn thông tin, Symantec mới đây đã cảnh báo người dùng iPhone tại Mỹ trước những tin nhắn lừa đảo giả mạo Apple để đánh cắp dữ liệu cá nhân, mật khẩu tài khoản Apple ID. Khi có được mật khẩu của tài khoản Apple ID, đối tượng xấu sẽ dễ dàng chiếm quyền điều khiển thiết bị, truy cập vào các dữ liệu cá nhân, thông tin ngân hàng, từ đó thực hiện các giao dịch chuyển khoản nhằm chiếm đoạt tài sản.

Các tin nhắn gửi tới người dùng thường có nội dung như: “Yêu cầu đăng nhập iCloud, truy cập vào đường dẫn ‘signin[.]authen-connexion[.]info/icloud’ để tiếp tục sử dụng thiết bị và dịch vụ”. Khi nhấn vào đường dẫn này, người dùng được chuyển hướng tới trang web đăng nhập iCloud giả mạo.

Trước hình thức lừa đảo mạo danh Apple kể trên, Cục An toàn thông tin khuyến cáo người dùng trong nước cần bật chế độ xác thực nhiều lớp với tài khoản iCloud nói riêng và các tài khoản khác nói chung; không chia sẻ mật khẩu, mật mã mở khóa thiết bị, mật mã bảo mật 2 lớp cho bất kỳ ai; chủ động cập nhật phần mềm để gia tăng mức độ bảo mật cũng như khắc phục các lỗ hổng bảo mật. Ngoài ra, khi nhận được cuộc gọi, tin nhắn có dấu hiệu giả mạo, người dân cần chặn các phương thức liên hệ và báo cáo người gửi lên hệ thống máy chủ để kịp thời ngăn chặn hành vi lừa đảo.

Chiếm đoạt tài sản người dùng bằng chiêu mạo danh sàn thương mại điện tử

Mới đây, người dân Australia đã được cơ quan chức năng cảnh báo về hình thức lừa đảo mạo danh công ty thương mại điện tử Amazon. Cụ thể, đối tượng lừa đảo chủ động liên hệ với nạn nhân qua tin nhắn điện thoại, nền tảng mạng xã hội hay gọi điện để thông báo tài khoản Amazon của người dùng bị khóa, hết hạn hoặc các đơn hàng không thể được vận chuyển thành công, yêu cầu bổ sung thêm dữ liệu cá nhân, thông tin tài chính, ngân hàng.

Các đối tượng còn liên hệ, thông báo với người dùng rằng một bưu phẩm đứng tên nạn nhân có chứa chất cấm, vật dụng trái phép và yêu cầu xác minh bằng việc cung cấp các thông tin cá nhân, dữ liệu quan trọng.

Một thủ đoạn khác cũng được các đối tượng sử dụng là mời chào, dụ dỗ người dùng đăng ký hoặc gia hạn dịch vụ Amazon Prime - gói dịch vụ giúp cho người dùng mua được sản phẩm với mức giá ưu đãi. Sau khi truy cập vào website giả mạo do đối tượng gửi tới, người dùng sẽ bị chiếm quyền điều khiển thiết bị, từ đó bị đánh cắp thông tin, tài sản.

Cục An toàn thông tin khuyến nghị người dùng trong nước cảnh giác trước các tin nhắn, cuộc gọi liên quan tới Amazon và các sàn thương mại điện tử khác; Xác minh lại thông tin qua cổng thông tin điện tử chính thống hoặc trực tiếp liên hệ với đội ngũ nhân viên hỗ trợ của sàn.

Người dùng cũng không nên nhấn vào các đường link lạ, không cung cấp dữ liệu cá nhân, thông tin tài chính và ngân hàng cho các đối tượng lạ. Khi nhận thấy dấu hiệu lừa đảo, người dùng cần báo cáo với đội ngũ kỹ thuật để kịp thời kiểm tra và ngăn chặn các hành vi lừa đảo chiếm đoạt tài sản.

...

【Thời sự】

阅读更多Mô hình chống tấn công APT của nhiều tên tuổi lớn đã có mặt ở Việt Nam

Thời sựTuy nhiên, trước các cuộc tấn công APT dồn dập, hầu hết các doanh nghiệp ở Việt Nam chưa thật sự tìm ra giải pháp tối ưu để phòng tránh và chống tấn công. Điều này không chỉ gây đình trệ việc vận hành, ảnh hưởng trực tiếp đến uy tín và doanh thu của tổ chức, doanh nghiệp mà còn ẩn chứa nhiều nguy cơ lâu dài.

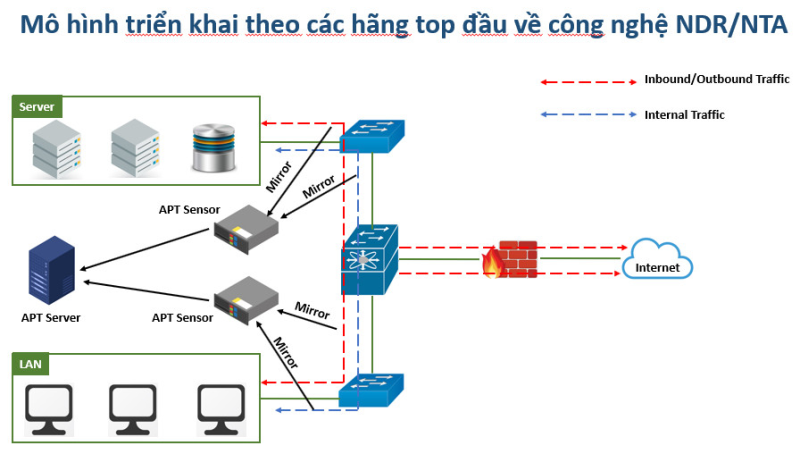

Mô hình triển khai chống tấn công APT tiên tiến trên cả khu vực Network và Endpoint

Theo các chuyên gia trong lĩnh vực an toàn thông tin, ở thời điểm hiện tại, việc xử lý bài toán APT không thể đem lại hiệu quả nếu chỉ dựa trên các công nghệ truyền thống như: IPS/IDS, DLP, Sandboxing trên khu vực Network hay Antivirus/Antimalware, HIPS trên khu vực Endpoint vì sự hạn chế trong việc phân tích các thông tin liên quan đến ngữ cảnh điều tra, thời gian tự động hồi tố/lưu trữ quá khứ - những vấn đề cốt lõi để giải quyết bài toán APT.

Chính vì vậy, các hãng bảo mật hàng đầu thế giới ngày nay đã xây dựng mô hình phòng chống tấn công APT dựa trên công nghệ cốt lõi là những thành phần như Network Detection & Response và Endpoint Detection & Response, tích hợp thêm các chức năng truyền thống nêu trên (Email Security, IPS/IDS, Sandboxing, EPP…) nhằm khắc phục các nhược điểm tồn đọng theo hướng tiếp cận cũ về vấn đề xâu chuỗi thông tin nội dung, ngữ cảnh điều tra trong quá khứ. Nhiều tổ chức cũng đã nhấn mạnh tầm quan trọng của các công nghệ này trong những báo cáo của mình, trong đó điển hình là Gartner vào năm 2018 khi đưa ra mô hình SOC Visibility như sau:

Đối với công nghệ NDR, mô hình triển khai tân tiến đang được nhiều hãng bảo mật tên tuổi sử dụng được thể hiện như sau:

Ưu điểm của mô hình này là hoàn toàn có thể giám sát các cuộc tấn công site to site hoặc nội tại site, do sensor/probe được đặt tại từng site đó (Ví dụ: Việc đặt camera tại từng phòng, thay vì chỉ ở cửa). Từ đó giúp bảo vệ cả các thiết bị mạng nếu bị tấn công (vd: Access Switch, Distributed Switch…); Rất mạnh ở khả năng giám sát, theo dõi các vấn đề xảy ra trong quá khứ - yếu tố cốt lõi trong việc giải quyết bài toán chống tấn công APT. Khả năng cover chu kỳ tấn công dựa trên Mitre ATT&CK vì thế rộng hơn; Rất mạnh trong việc phân tích lưu lượng lên đến lớp 7, cho mọi cổng và mọi giao thức – yếu tố rất quan trọng khi tin tặc ngày càng thông minh trong việc sử dụng các cổng và giao thức không chuẩn; Tính chọn lọc cao cho các loại giao thức, dữ liệu cần giám sát; Chịu tải nhỏ hơn vì đặt ở các site, do đó chỉ cần HA trên thiết bị Management; Đây là cách tiếp cận mới của các vendor tốp đầu về NDR/NTA - công nghệ lõi để chống tấn công APT Network (Tham chiếu short-list vendor của Gartner năm 2020...).

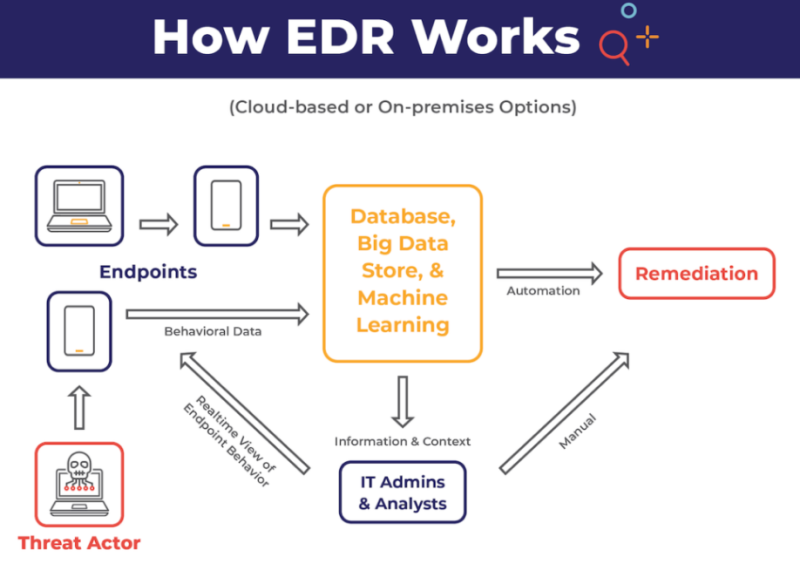

Đối với công nghệ EDR, giải pháp bao gồm khả năng phân tích và điều tra sâu vào từng hành vi, tiến trình đáng ngờ trên thiết bị máy chủ, máy trạm. Đồng thời được bổ sung nhiều chức năng cần thiết như: Antivirus, Antimalware, cũng như hỗ trợ cho người quản trị thông qua các script, playbook tự động nhằm hạn chế sai sót thủ công.

Tích hợp công nghệ NDR và EDR mang đến hiệu quả vượt trội

Tại Việt Nam, giới chuyên môn cũng đang có những bước tiếp cận để áp dụng các mô hình mới. Đặc biệt là việc tích hợp công nghệ NDR và EDR để mang lại hiệu quả vượt trội.

NDR - Network Detection and Response

NDR là một công nghệ mới hiện đại dùng để chống lại các tấn công tinh vi như tấn công APT, Ransomware và tấn công lây lan Lateral Movement. NDR sử dụng một loạt các công nghệ khác nhau (trong đó có Machine Learning) để giám sát hệ thống mạng trong thời gian thực và phát hiện ra các Malware, mã độc tiềm ẩn trong hệ thống, qua đó có thể phát hiện được các tấn công của Hackers.

EDR - Endpoint Detection and Response

EDR là một công nghệ dùng để bảo vệ các thiết bị cuối, thiết bị người dùng trước các mối đe dọa tấn công mạng. EDR có thể giám sát thiết bị theo thời gian thực và thu thập dữ liệu từ Endpoint để phát hiện các tấn công mạng nguy hiểm và tự động phản hồi trước các mối đe dọa dựa trên các Rule định trước.

Ngay sau khi phát hiện ra các dấu hiệu của 1 cuộc tấn công APT, EDR sẽ phản hồi dựa trên các Rule được thiết lập từ trước. Nó cũng có thể cảnh báo cho đội ngũ bảo mật để họ có phương án khắc phục và xử lý phù hợp.

Trên thị trường hiện có rất nhiều thương hiệu Top đầu về bảo mật có ứng dụng NDR và EDR:

NDR: Symantec, FireEye, Fidelis

EDR: Symantec, FireEye, Fidelis, McAfee, Trend Micro

Sẽ là lý tưởng nếu các doanh nghiệp lựa chọn sử dụng NDR & EDR từ cũng một hãng để đảm bảo tính đồng bộ, hiệu quả và thuận tiện cho người quản trị.

Phương Dung

">...

【Thời sự】

阅读更多

热门文章

- Kèo vàng bóng đá Arsenal vs Fulham, 01h45 ngày 2/4: Pháo thủ đáng tin

- Bật cười với những lời phê hài hước của thầy cô

- Hoa hậu Hàn Quốc hủy hoại danh tiếng, sống ẩn dật sau bê bối bán dâm

- Xây dựng hệ thống hỗ trợ giám sát an toàn, an ninh mạng phục vụ Chính phủ điện tử

- Nhận định, soi kèo Kingston City vs Manningham United Blues, 15h30 ngày 31/3: Thế trận hấp dẫn

- Sĩ tử vui

最新文章

-

Nhận định, soi kèo Real Betis vs Sevilla, 02h00 ngày 31/3: Cầm chân chủ nhà

-

Theo Guardian, nhóm bác sĩ trên gọi cuộc biểu tình của họ là Blanke Bedenken - Nỗi dằn vặt khoả thân. Các bác sĩ cho hay: “Khi chúng tôi hết thứ ít ỏi mà chúng tôi có, chúng tôi sẽ như thế này”, nghĩa là khi hết thiết bị và quần áo bảo hộ giữa lúc khủng hoảng thì họ cũng khoả thân như vậy.

Các thành viên của nhóm cho hay, họ muốn nói với giới lãnh đạo y tế của Đức rằng lời kêu gọi cung cấp thêm thiết bị bảo hộ của họ suốt nhiều tháng qua không thấu.

Một bác sĩ trong nhóm Blanke Bedenken nói: “Khoả thân là biểu tượng cho thấy chúng tôi dễ bị tổn thương thế nào nếu không có thiết bị bảo hộ”.

Christian Rechtenwald, một bác sĩ đa khoa cho hay, nhóm đã lấy cảm hứng từ hành động của bác sĩ người Pháp Alain Colombie, người đã chụp ảnh khoả thân trong phòng khám sau khi mô tả mình và các đồng nghiệp không được bảo vệ trong cuộc chiến chống đại dịch Covid-19.

Các bác sĩ Đức liên tục kêu gọi được cấp thêm thiết bị và quần áo bảo hộ kể từ khi virus corona xâm nhập nước này vào cuối tháng 1.

Hoài Linh

" alt="Lý do các bác sĩ Đức đăng ảnh khoả thân giữa đại dịch Covid">Lý do các bác sĩ Đức đăng ảnh khoả thân giữa đại dịch Covid

-

Hiện tại, trên Youtube, clip này đã đạt đến hơn 95 ngàn lượt xem. Theo tìm hiểu, chủ nhân của clip cover này có tên là Jannina (hay Ploychompoo - biệt danh tiếng Thái) sinh ngày 30/7/2000 tại Đức. Jannina mang hai dòng máu Đức và Thái, hiện đang sống tại BangKok, Thái Lan.

Trên kênh riêng Youtube, Janninađã cover hơn 20 bài hát gồm cả tiếng Anh và tiếng Thái. Trên facebook, Jannina lập luôn 2 fanpage (1 tiếng Anh và 1 tiếng Thái) để thường xuyên đăng tải những bài hát cover của mình. Hiện tại, những trang này đều nhận được số lượt thích, theo dõi lên đến hàng chục ngàn người.

Cô chia sẻ trên trang cá nhân: “Tôi tạo ra Janninamusic (nhạc của Janni) cho fanclub của tôi và những người yêu thích nghe những bài hát cover lại cũng như xem video ca nhạc của tôi.” Jannina còn tiết lộ thêm, trong thời gian sắp tới, cô sẽ sớm cho ra những bài hát của riêng mình chứ không phải là những bài cover như hiện tại.

Không chỉ sở hữu giọng hát mượt mà, truyền cảm, Jannina còn thu hút sự chú ý của nhiều người bởi vẻ đẹp lai hoàn hảo. Nụ cười ngây thơ và ánh mắt thánh thiện đầy ma lực là một trong những “vũ khí lợi hại” của cô gái mới 13 tuổi này.

Cùng ngắm những hình ảnh xinh đẹp của Jannina:

Theo Đất Việt" alt="Cô bé 10X xinh xắn, hát đỉnh">

Cô bé 10X xinh xắn, hát đỉnh

-

“Chúng tôi xác nhận rằng trong năm 2020 và 2021, công ty đã ghi nhận nhiều cơ quan thuộc mạng lưới chính phủ Anh trở thành mục tiêu tấn công của phần mềm gián điệp Pegasus”, trích bài đăng của Citizen Lab.

Trong khi đó, phát ngôn viên NSO bác bỏ cáo buộc, cho rằng đó là “sai lầm và không thể liên quan tới các sản phẩm của NSO vì lý do công nghệ và thoả thuận”.

Người phát ngôn chính phủ Anh cũng từ chối đưa ra bình luận về “các vấn đề bảo mật”.

Citizen Lab cho biết những mục tiêu kết nối tới văn phòng Thủ tướng Anh được thực hiện bởi các khách hàng của NSO tại UAE, trong khi vụ tấn công vào Bộ Ngoại giao đến từ các quốc gia khác như Síp, Jordan và Ấn Độ.

Marios Pelekanos, người phát ngôn Chính phủ Síp cho biết nước này “dứt khoát phủ nhận” mọi sự liên quan tới vấn đề trên.

“Để tránh mọi suy đoán về sự liên quan tới Síp, chúng tôi khẳng định rằng Chính phủ Cộng hoà Síp, quốc gia có mối quan hệ tuyệt vời với Chính phủ Anh trên mọi lĩnh vực, chưa bao giờ có cách tiếp cận như vậy nói chung đối với các cơ quan hữu quan của Anh”, phát ngôn viên đảo Síp cho biết trong một bức email gửi tới Reuters.

Hiện Chính phủ UAE, Jordan và Ấn Độ vẫn chưa đưa ra bình luận.

Pegasus là phần mềm có thể được sử dụng để xâm nhập điện thoại iPhone từ xa, cho phép kẻ tấn công truy cập sâu vào bộ nhớ trong điện thoại mục tiêu hoặc biến chúng trở thành các thiết bị ghi âm, ghi hình.

Citizen Lab đã tìm thấy chứng cứ về việc những thiết bị của Anh đã bị xâm nhập thông qua giám sát lưu lượng Internet cũng như các tín hiệu kỹ thuật số khác gửi tới máy chủ gián điệp đang kiểm soát Pegasus của NSO.

“Chúng tôi xác định các mạng lưới bị tấn công dựa trên nhiều phương pháp quét mạng và đã thông báo tới cơ quan chức năng Anh tại thời điểm đó để họ theo dõi”, Ron Deibert, Giám đốc Citizen Lab cho biết, đồng thời khẳng định công ty này “không có quyền truy cập vào bất kỳ thiết bị nào và không có bất cứ thông tin nào về các nạn nhân cụ thể”.

Trung tâm An ninh mạng quốc gia Anh đã tiến hành điều tra về hoạt động xâm nhập mạng vào văn phòng Thủ tướng nước này. Nhà chức trách cũng kiểm tra một số điện thoại nhằm tìm kiếm phần mềm gián điệp nhưng chưa có kết luận cuối cùng.

Vinh Ngô (Theo Reuters)

" alt="Văn phòng Thủ tướng và Bộ Ngoại giao Anh bị phần mềm gián điệp tấn công">Văn phòng Thủ tướng và Bộ Ngoại giao Anh bị phần mềm gián điệp tấn công

-

Nhận định, soi kèo Moreirense vs Vitoria Guimaraes, 02h30 ngày 31/3: Khách lấn chủ

-

Thúy Diễm và con trai.

Là một sự kiện được tổ chức thường niên, Tuần lễ thời trang trẻ em Việt Nam - Vietnam Junior Fashion Week tháng 4/2022 với chủ để Maturing For Tomorrow - Trưởng thành cho tương laivới thông điệp kêu gọi bảo vệ quyền trẻ em.

Chương trình nhận được sự tham gia của nhiều tên tuổi trong ngày diễn đầu tiên như Thúy Diễm, gia đình Khánh Đơn - Huỳnh Như, diễn viên Khánh My, Hương Giang cùng các chàng trai đội mình tạiThe Next Gentlemanvà các con nuôi của nhà thiết kế Đỗ Mạnh Cường là bé Nhím, Sóc và Linh Đan.

Người sáng lập tuần lễ thời trang và giữ vai trò vedette trong bộ sưu tập này là Xuân Lan và con gái - bé Thỏ. Hai mẹ con nhận những tràng vỗ tay và reo hò cổ vũ từ phía khán giả.

Các chàng trai đến từ đội Xuân Lan tại Quý ông hoàn mỹ: Minh Kha, Vũ Linh, Quang Thuận, Hồng Khánh, Hữu Thanh Tùng, Hải Anh cùng các người mẫu như: Trương Ngọc Tình, Hữu Long, Mario Thành Tâm, K’Brơi… cực nam tính trong bộ sưu tập vest mới nhất của Mon Amie. Thông điệp "yêu thương" lần này, nhà thiết kế muốn thay mặt cánh mày râu lên tiếng để bảo vệ quyền trẻ em không kém cạnh gì các chị em phụ nữ.

Ngân An

" alt="Thuý Diễm, Hương Giang mang con lên sân khấu">Thuý Diễm, Hương Giang mang con lên sân khấu